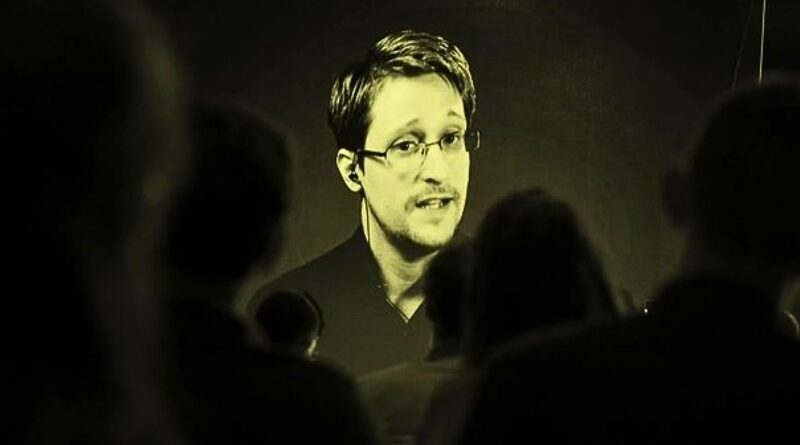

Edward Snowden y la red global de espionaje digital

El hombre que encendió la alarma: Snowden contra el sistema

En junio de 2013, Edward Snowden, un entonces desconocido excontratista de la CIA y la Agencia de Seguridad Nacional de Estados Unidos (NSA), desató una de las mayores tormentas políticas y tecnológicas del siglo XXI. Con una serie de filtraciones que entregó al periodista Glenn Greenwald y a la documentalista Laura Poitras, Snowden expuso al mundo cómo gobiernos democráticos, bajo la excusa de combatir el terrorismo, habían construido un sistema de vigilancia global sin precedentes.

Lo que comenzó como una supuesta herramienta para proteger la seguridad nacional terminó siendo un mecanismo orwelliano que interceptaba correos, llamadas, mensajes, ubicaciones y relaciones personales de millones de ciudadanos —incluidos aliados internacionales y líderes políticos— sin orden judicial ni consentimiento.

PRISM: Acceso sin restricciones a tus datos

La primera bomba revelada por Snowden fue PRISM, un programa secreto que otorgaba a la NSA acceso directo a los servidores de gigantes tecnológicos como Google, Microsoft, Facebook, Yahoo, Apple y Skype. A través de PRISM, los analistas podían recolectar:

-

Correos electrónicos, fotos y documentos almacenados en la nube.

-

Videollamadas, mensajes y chats privados.

-

Búsquedas en internet y actividad en redes sociales.

Aunque las compañías involucradas negaron inicialmente cualquier colaboración, documentos internos mostraban fechas exactas de incorporación al programa: Microsoft en 2007, seguido por Yahoo (2008), Google y Facebook (2009), y Apple en 2012.

La base legal de este operativo era la Sección 702 de la Ley FISA, diseñada para espiar a extranjeros sospechosos. Sin embargo, las filtraciones demostraron que millones de ciudadanos estadounidenses también fueron espiados, violando abiertamente la Cuarta Enmienda de la Constitución.

XKeyscore: el Google de los espías

Más allá de PRISM, Snowden identificó a XKeyscore como la herramienta más poderosa y peligrosa en manos de la NSA. Este sistema permitía a miles de analistas acceder sin autorización judicial a:

-

Historial completo de navegación.

-

Correos electrónicos y mensajes en tiempo real.

-

Datos de ubicación, contactos y redes sociales.

Bastaba una dirección IP, un correo electrónico o incluso una palabra clave para rastrear la vida digital de cualquier persona en el planeta. Los datos eran almacenados en bases como MARINA (metadatos) y PINWALE (contenido) por años, sin supervisión judicial efectiva.

MUSCULAR: espionaje sin consentimiento

Si PRISM operaba con la “cooperación” de las empresas, el programa MUSCULAR, coordinado con el servicio de inteligencia británico GCHQ, simplemente interceptaba cables de fibra óptica entre los centros de datos de Google y Yahoo.

Esto significaba que se recolectaban los datos antes de que pudieran ser cifrados: correos electrónicos completos, documentos, fotos, videollamadas. Google, sorprendido, denunció que ni siquiera fue notificado, lo que convirtió a MUSCULAR en uno de los actos de piratería cibernética más agresivos entre aliados en la historia moderna.

Metadatos: información más poderosa que el contenido

Uno de los mayores escándalos fue la recolección masiva de metadatos telefónicos bajo la Sección 215 del Acta Patriota. Aunque el gobierno estadounidense insistía en que “solo eran números”, Snowden mostró cómo estos datos podían revelar:

-

Relaciones personales y redes de contacto.

-

Ubicaciones físicas precisas.

-

Rutinas diarias, hábitos y patrones de vida.

Como advirtió el senador Ron Wyden: “Los metadatos dicen todo sobre ti, excepto lo que dijiste”.

Sabotaje a la criptografía y puertas traseras

Otro capítulo oscuro de las revelaciones fue el sabotaje a la seguridad informática global. Snowden demostró cómo la NSA:

-

Presionó a empresas para debilitar algoritmos de cifrado.

-

Compró puertas traseras en software y hardware.

-

Acumuló vulnerabilidades conocidas como zero-day, sin alertar a fabricantes ni usuarios.

Estas prácticas dejaron expuestos a millones de usuarios frente a ciberdelincuentes, gobiernos autoritarios e incluso a la competencia industrial.

LOVEINT y los abusos personales

Snowden también reveló casos de abuso de poder dentro de la NSA, conocidos como LOVEINT. Analistas espiaban por interés romántico o personal:

-

Exparejas.

-

Conquistas sentimentales.

-

Conocidos o figuras públicas.

Esto mostró que no solo el sistema era abusivo en escala, sino también en sus prácticas cotidianas. Si estos abusos eran posibles desde dentro, ¿quién regulaba a los vigilantes?

Boundless Informant: el mapa de la vigilancia global

La herramienta Boundless Informant era utilizada por la NSA para visualizar la magnitud de su espionaje. Creaba mapas de calor donde destacaban países como:

-

Alemania.

-

Brasil.

-

Irán.

-

Arabia Saudita.

Esto derribó el discurso oficial de que el objetivo eran «solo terroristas», evidenciando que se trataba de una vigilancia total de poblaciones enteras.

¿Y ahora qué? El legado Snowden

Las filtraciones de Snowden llevaron a reformas limitadas. En 2015 se aprobó la USA Freedom Act, que puso algunas restricciones a la recolección de metadatos. Sin embargo, programas como PRISM y XKeyscore siguen activos, aunque con mayor escrutinio público.

Snowden, asilado en Rusia desde 2013, obtuvo la ciudadanía de ese país en 2022. Aún así, su figura continúa dividiendo opiniones: héroe para unos, traidor para otros. Lo innegable es que sus acciones marcaron un antes y un después en la forma en que entendemos nuestra privacidad digital.

Una advertencia que sigue vigente

«La vigilancia masiva no hace al mundo más seguro, solo más opresivo», advirtió Snowden en una de sus primeras entrevistas.

Para quienes deseen profundizar en su historia, el documental “Citizenfour” (2014), ganador del Oscar, ofrece un retrato crudo y directo de los días en que Snowden filtró los documentos desde una habitación de hotel en Hong Kong.

Hoy más que nunca, su mensaje resuena:

la vigilancia ciudadana debe dirigirse hacia el poder, no desde el poder hacia los ciudadanos.